-

Dedecms支付模块漏洞的阿里云解决方案

- 时间:2025-03-30 01:41:47 来源: 人气:11

阿里云后台最近发出了一则安全提示,针对dedecms CMS系统中存在的一项支付模块注入漏洞。此漏洞可能导致SQL注入攻击,影响网站的安全性。问题的根源在于/include/payment/alipay.php文件中的代码未对用户输入进行充分的过滤和转义。以下是解决该问题的具体方法。

首先,我们需要明确漏洞所在的位置。根据阿里云的提示,问题出在以下代码片段:

$order_sn = trim($_GET@['out_trade_no']);这段代码直接从GET请求中获取参数“out_trade_no”,并将其赋值给变量$order_sn,但没有进行任何的安全处理。这就为潜在的SQL注入攻击提供了可乘之机。

接下来,我们将通过修改代码来修复这个漏洞。具体操作步骤如下:

第一步:找到并打开/include/payment/alipay.php文件。

第二步:定位到上述提到的代码行:

$order_sn = trim($_GET@['out_trade_no']);

第三步:将上述代码替换为经过安全处理的新代码:

$order_sn = trim(addslashes($_GET@['out_trade_no']));在这里,我们使用了addslashes函数对用户输入进行了转义处理。addslashes函数可以有效地防止恶意字符(如单引号、双引号等)被直接插入到SQL语句中,从而避免SQL注入攻击的发生。

完成以上修改后,请确保保存文件,并用新文件替换原来的alipay.php文件。至此,漏洞修复工作就完成了。

为了进一步提升网站的安全性,建议定期检查和更新CMS系统的版本,及时应用官方发布的补丁程序。此外,还可以考虑安装专业的安全插件或防火墙,以增强网站的防护能力。

总之,对于dedecms CMS系统的使用者来说,及时发现并修复类似的安全漏洞至关重要。这不仅能够保护网站数据的安全,还能有效防止因漏洞导致的经济损失或其他不良后果。

注意:在实际操作前,请务必备份相关文件,以防出现意外情况时能够快速恢复。

阿里云提示的dedecms支付模块漏洞修复方法如上所述,希望对您有所帮助!

相关文章

-

在网站建设与维护的过程中,优化代码结构和功能是提升网站性能的重要步骤。本文将介绍如何通过自定义函数实现文章删除时自动清理相关资源的功能,从而提高系统的整洁性和存储效率。以下是具体的操作步骤及代码实现。首先, 在 `/include` 目录下创建一个名为 `extend.func.php` 的文件...2025-03-31

在网站建设与维护的过程中,优化代码结构和功能是提升网站性能的重要步骤。本文将介绍如何通过自定义函数实现文章删除时自动清理相关资源的功能,从而提高系统的整洁性和存储效率。以下是具体的操作步骤及代码实现。首先, 在 `/include` 目录下创建一个名为 `extend.func.php` 的文件...2025-03-31 -

在进行图片上传操作时,用户可能会遇到302错误以及带有ERROR提示的图片上传失败问题。这些问题可能由多种原因引发,因此本文将对这些情况进行整理,以帮助大家更有效地定位并解决问题。 第一种情况:图片文件本身损坏。 这种情况会导致系统返回ERROR错误提示,不过发生概率较低。如果怀疑是图片损坏导致的...2025-03-31

在进行图片上传操作时,用户可能会遇到302错误以及带有ERROR提示的图片上传失败问题。这些问题可能由多种原因引发,因此本文将对这些情况进行整理,以帮助大家更有效地定位并解决问题。 第一种情况:图片文件本身损坏。 这种情况会导致系统返回ERROR错误提示,不过发生概率较低。如果怀疑是图片损坏导致的...2025-03-31 -

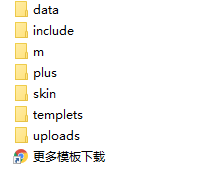

如果您正在寻找一种高效的方法来使用Dedecms模板搭建网站或论坛,那么本文将为您提供详尽的指导。从模板解压到最终完成配置,每一步都将清晰呈现,帮助您快速掌握整个流程。 第一步:解压Dedecms模板 将下载的Dedecms模板文件解压出来,确保所有文件完整无误。如下图所示: 第二步:获取D...2025-03-31

如果您正在寻找一种高效的方法来使用Dedecms模板搭建网站或论坛,那么本文将为您提供详尽的指导。从模板解压到最终完成配置,每一步都将清晰呈现,帮助您快速掌握整个流程。 第一步:解压Dedecms模板 将下载的Dedecms模板文件解压出来,确保所有文件完整无误。如下图所示: 第二步:获取D...2025-03-31 -

Dedecms Dede 附加表自定义字段与主表文章关联方法

在使用DedeCMS开发装修网站时,设计师和设计作品之间的关联是一个重要的功能需求。通常情况下,文章(作品)的内容部分存储在主表dede_addonarticle中,而自定义字段则存储在附加表dede_archives中。为了实现这一功能,可以采用以下两种方法。 ① 根据发布人调用相关文章; ...2025-03-31